La primera sección de la Ley Marco de Ciberseguridad Chilena, conocida como Título 1, habla sobre las disposiciones generales de la Ley, lo que corresponde al marco de referencia de esta ley. Como tal, está compuesta de 3 artículos, los cuales se explicarán a continuación.

Artículo 1 – Objeto

El primer artículo de la ley apunta a definir su objetivo principal. Y en este sentido, la ley declara, textualmente como objeto el “establecer la institucionalidad, los principios y la normativa general que permitan estructurar, regular y coordinar las acciones de ciberseguridad de los organismos de Estado y entre estos y los particulares”.

Este primer párrafo plantea el principal objetivo que persigue una ley marco. Y este objetivo está asociado a afrontar la necesidad de abordar la ciberseguridad no solo como un desafío de una industria en particular, sino que forma parte de todo un ecosistema a nivel nacional.

Para poder abordar la ciberseguridad es necesario regular de forma coordinada la respuesta ante incidentes de ciberseguridad que puedan afectar a organismos del estado u otros organismos particulares que, de verse afectados por un incidente de esta naturaleza, puedan comprometer la seguridad nacional o la información de ciudadanos del país. Y esta respuesta coordinada debe estar regida por una serie de principios y normativas, que en otros países suelen estar asociadas a estándares como ISO 27001 (Information security, cybersecurity and privacy protection – Information security management systems – Requirements), o ISO 27018 (Code of practice for protection of personally identifiable information (PII) in public clouds acting as PII processors), por nombrar ejemplos.

Además, la ley tiene como objetivo el “establecer los requisitos mínimos para la prevención, contención, resolución y respuesta a incidentes de ciberseguridad”, así como el “establecer las atribuciones y obligaciones de los organismos de Estado, así como los deberes de las instituciones determinadas en el artículo 4” (de servicios esenciales y operadores de importancia vital, los cuales serán descritos en el próximo artículo de esta serie).

Este punto se convertirá en un pilar importante de la Ley Marco, ya que establecerá un lenguaje de común entendimiento para la gestión de los incidentes de ciberseguridad. Al establecer una serie de requerimientos mínimos para el manejo de estos, así como las atribuciones y obligaciones de los organismos de estado y de instituciones de servicios esenciales, se logrará un estándar en este proceso tan relevante.

Finalmente, el primer artículo de la Ley indica que la administración del estado estará compuesta por “los Ministerios, las Delegaciones Presidenciales Regionales y Provinciales, los Gobiernos Regionales, las Municipalidades, las Fuerzas Armadas, de Orden y de Seguridad Pública, así como las Empresas Públicas creadas por Ley, y los órganos y Servicios Públicos creados para el cumplimiento de la función administrativa”. Finalmente, la Ley Marco de Ciberseguridad será aplicable no solo a las empresas del Estado, sino que aquellas sociedades donde el Estado “tenga participación accionaria superior al 50% o mayoría en el directorio”.

Este último párrafo muestra el ámbito de acción de la Ley, que estará asociada entonces a todas las entidades públicas y/o asociadas al estado nacional.

Artículo 2 – Definiciones

El artículo 2 establece un glosario de términos que serán de utilidad para la aplicación de esta ley. Comprende 15 conceptos que mezcla definiciones estándares y otras propias del ámbito de aplicación de la Ley y son las siguientes:

- Activo Informático: Se refiere a toda información almacenada en una red y/o sistema informático, que tenga valor para una persona u organización.

- Agencia: Hace referencia a la ANCI (Agencia Nacional de Ciberseguridad).

- Auditoría de seguridad: Proceso de control destinado a revisar el cumplimiento de las políticas y procedimientos derivados del SGSI (Sistema de Gestión de Seguridad de la Información).

- Autenticación: Propiedad de la información que da cuenta de su legítimo origen.

- Ciberataque: Hace referencia a cualquier intento de destruir, exponer, alterar, deshabilitar, obtener acceso, filtrar o hacer uso no autorizado de un activo informático.

- Ciberseguridad: Preservación de la confidencialidad e integridad de la información, así como de la disponibilidad y resiliencia de las redes y sistemas informáticos, con el objetivo de proteger a las personas, la sociedad, las organizaciones o naciones de algún incidente de Ciberseguridad.

- Confidencialidad: Propiedad de la información relativa a la restricción de acceso a ella solo por individuos, entidades o procesos autorizados.

- Disponibilidad: Propiedad de la información relativa a la factibilidad de acceder y/o utilizar la información cada vez que sea requerida por un individuo, entidad o proceso autorizado.

- Equipo de Respuesta a Incidentes de Ciberseguridad (CSIRT): Corresponde a un centro multidisciplinario que tiene como objeto la prevención, detección, gestión y respuesta a incidentes de ciberseguridad o ciberataques, en forma rápida y efectiva, que actúe conforme a procedimientos y políticas predefinidas, ayudando a mitigar sus efectos.

- Incidente de ciberseguridad: se refiere a todo evento que perjudique o comprometa la confidencialidad o integridad de la información, la disponibilidad o resiliencia en las redes y/o sistemas informáticos, o la autenticación de los procesos ejecutados o implementados en las redes y sistemas informáticos.

- Integridad: Propiedad de la información que asegura que ésta no ha sido modificada de forma alguna sin autorización previa.

- Red y Sistema Informático: Se refiere a un conjunto de dispositivos, cables, enlaces, enrutadores u otros equipos de comunicaciones o sistemas que almacenen, procesen o transmitan datos digitales.

- Resiliencia: Se refiere a la capacidad de las redes y sistemas informáticos para seguir operando luego de un incidente de ciberseguridad, aunque esta operación sea en un estado degradado, debilitado o segmentado, así como la capacidad de las redes y sistemas informáticos para recuperar sus funciones después de un incidente de ciberseguridad.

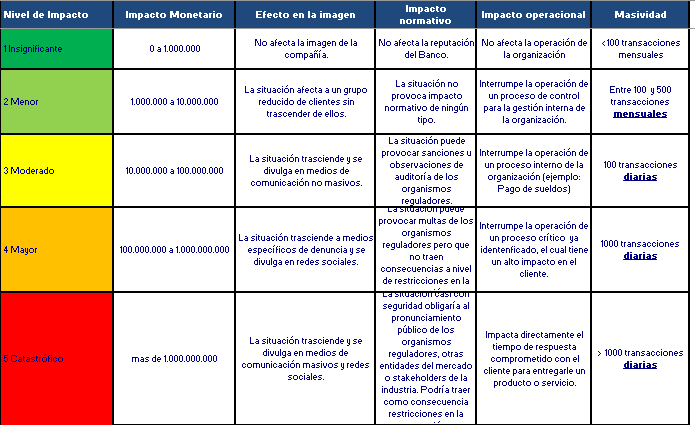

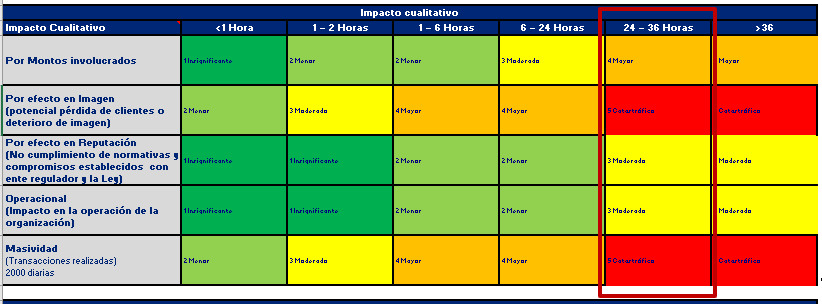

- Riesgo: Probabilidad de ocurrencia de un incidente de ciberseguridad. La magnitud de un riesgo es cuantificada en términos de la probabilidad de ocurrencia del incidente y del impacto de las consecuencias de este.

- Vulnerabilidad: Debilidad de un activo o control de seguridad que puede ser explotado por una o más amenazas informáticas.

Artículo 3 – Principios Rectores

El tercer artículo de la Ley Marco, siendo además el último artículo de su primer título de disposiciones generales, establece los 8 principios bajo los cuales regirá la Ley. Estos principios son los siguientes:

- Control de Daños: En caso de que ocurra un ciberataque o un incidente de ciberseguridad, la ley indica que se deberá actuar “coordinada y diligentemente”, adoptando las “medidas necesarias para evitar la escalada del ciberataque o incidente de ciberseguridad y su posible propagación a otros sistemas informáticos”.

- Cooperación con la autoridad: destaca la necesidad de prestar la “cooperación debida con la autoridad competente, y si es necesario, cooperar entre diversos sectores” para la resolución de incidentes de ciberseguridad, teniendo en cuenta la “interconexión e interdependencia de los sistemas y servicios”. En otras palabras, se establece la obligación de sacar provecho a la red interconectada que se pretende establecer con la Ley Marco.

- Coordinación: Hace mención a la Ley N° 18.575 (Ley orgánica constitucional de bases generales de la administración del estado), el cual busca que los organismos del estado, en caso de este tipo de incidentes, actúen coordinadamente y eviten la duplicación o interferencia de funciones.

- Seguridad en el ciberespacio: Este principio establece el deber del estado de “resguardar la seguridad en el ciberespacio”. En este sentido, el Estado deberá velar porque todas las personas “puedan participar de un ciberespacio seguro”, lo que establece la necesidad de otorgar la protección de las redes y/o sistemas informáticos que contengan información de grupos de personas que suelan ser en mayor medida objeto de ciberataques. Como comentario al margen, la Ley Marco podría haber hecho una definición más explícita del concepto de Ciberespacio.

- Respuesta responsable: la aplicación de medidas para responder a incidentes de ciberseguridad o ciberataques en ningún caso podrá significar la realización o el apoyo a operaciones ofensivas.

- Seguridad informática: Establece que toda persona tiene derecho a “adoptar las medidas técnicas de seguridad informática que considere necesarias, incluyendo el cifrado”.

- Racionalidad: Establece que las medidas para la gestión de incidentes, las obligaciones asociadas y el ejercicio de las facultades de la ANCI deberán ser “necesarias y proporcionales al grado de exposición a los riesgos, y al eventual impacto social y económico”.

- Seguridad y privacidad por defecto y desde el diseño: Indica que el proceso de diseño e implementación de sistemas, aplicaciones y tecnologías informáticas deben tener en cuenta la seguridad y la privacidad de los datos personales que se procesan.

Con esto terminamos la primera sección de la norma. En un próximo artículo, se detallará la definición de los servicios esenciales y operadores de importancia vital.